セキュリティ対策と聞くと、外部からの攻撃を防ぐことをイメージする方が多いのではないでしょうか。

しかし、セキュリティのリスクは、外部だけにあるわけではありません。

例えば

・従業員が気づかずにフィッシングサイトを開いてしまった

・マルウェアが仕込まれたサイトにアクセスして、社内に感染が広がった

・悪意を持った内部の人間が、機密情報をクラウドに持ち出した

このような内側からのリスクが実際に起きており、WAFでは防げません。

テレワークの普及やクラウドサービスの多様化によって、従業員がどこから・何に・どうアクセスするかを把握すること自体が難しくなっています。

社内ネットワークの境界線が曖昧になった今、社内は信頼するという従来の発想では対応できなくなっている現状です。

そこで、それを解決させるために、信頼しない、常に確認する、ゼロトラストというネットワークセキュリティの考え方が主流になってきています。

Cloudflareでは、これを実現するためにCloudflareOneというソリューションがあります。

CloudflareOneのなかで、今回紹介するCloudflare Gatewayは、インターネットアクセスを監視・制御することで、有害サイトへのアクセスから従業員を守ることができます。

Cloudflare Gateway のユースケース

・脅威ブロック:フィッシング詐欺やマルウェア配布サイトへのアクセスを自動で遮断する。

・業務外の使用禁止:SNS・ギャンブル等の業務外サイトを制限する。

・AI・アプリ制御:ChatGPTなどの生成AIを制限する。

・シャドーIT可視化:「誰がどのクラウドサービスを使っているか」をログで100%把握する。

ファイアウォール ポリシー

Gatewayの中を流れるデータに対するふるまい(許可・禁止)はファイアウォール ポリシーで設定します。

DNS

ドメインの名前解決段階でブロック/許可します。

例:example.com へのアクセス自体を遮断する。

ネットワーク

IPアドレスやポート番号レベルで制御します。WARP経由のTCP/UDPトラフィックに適用されます。

例:特定IPへの通信やポート443以外をブロック。

HTTP

URLやHTTPヘッダー、コンテンツカテゴリなど、細かい制御ができます。

例:特定URLのブロック、ファイルアップロードの禁止、カテゴリ(ギャンブル等)でのブロック。

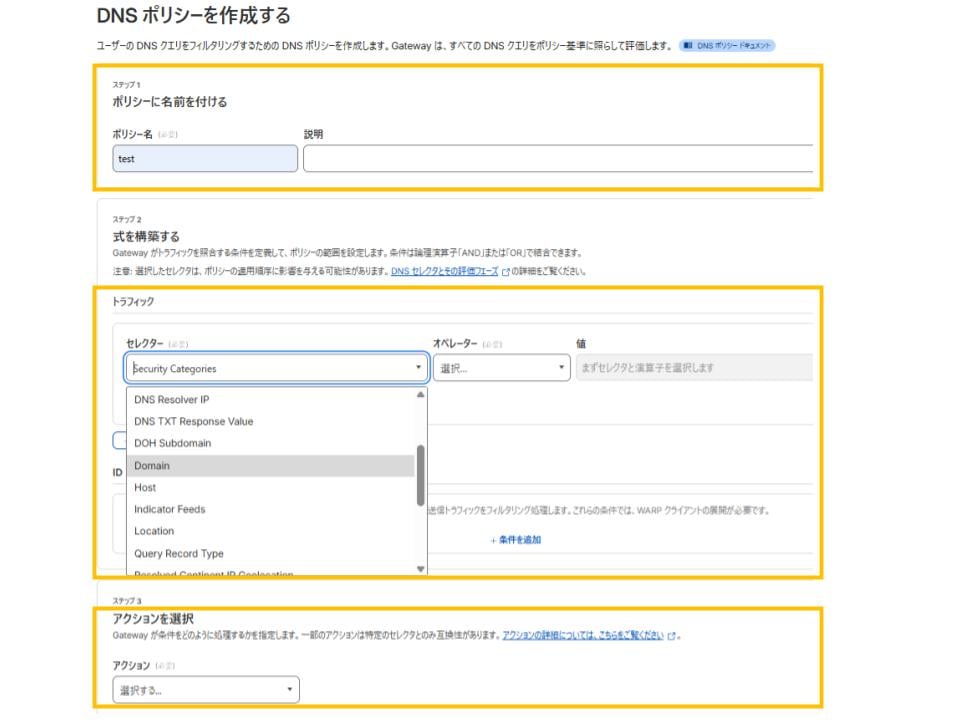

ポリシー(ルール)の追加

ポリシー名

わかりやすい名前をつける(例:Block-SNS)

トラフィック

何をブロックするか選びます。

ドメインでの指定やカテゴリでの指定ができます。

カテゴリでの指定は次ページ参照

アクション

ブロック を選択

セキュリティリスクカテゴリのブロック(推奨)

「Security Categories」ではCloudflareが収集した脅威インテリジェンスに基づき、悪意のあるドメインを遮断します。

指定カテゴリのブロック(任意)

「Contents Categories」では任意にカテゴリ別でのブロックが可能です。

カテゴリの例

よく使われるカテゴリ

| カテゴリ | 内容 |

| Advertisements | 広告コンテンツ全般 |

| Adult Themes | アダルト・成人向けコンテンツ |

| Gambling | オンラインギャンブル。コンプライアンス上ブロック推奨 |

| Violence | 暴力・過激コンテンツ |

| Internet Communication | SNS |

| Artificial Intelligence | AI全般 |

| Shopping & Auctions | ショッピング、オークション関係 |

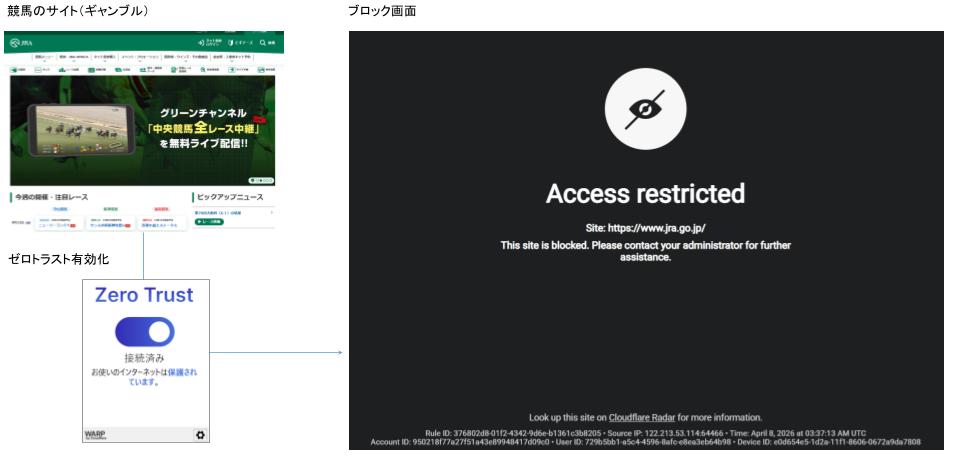

ブロック

実際にブロックが有効の場合、デフォルトではこのような画面が表示されます。

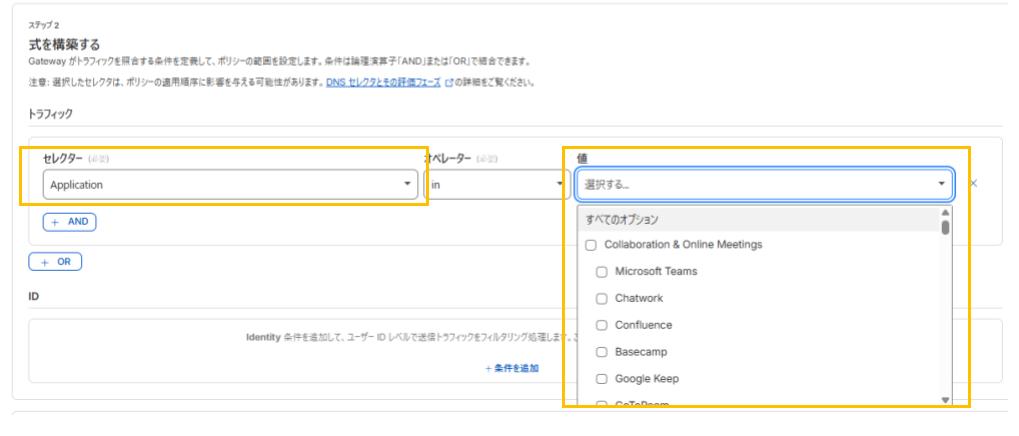

特定アプリのブロック

アプリを指定した制御も可能です。

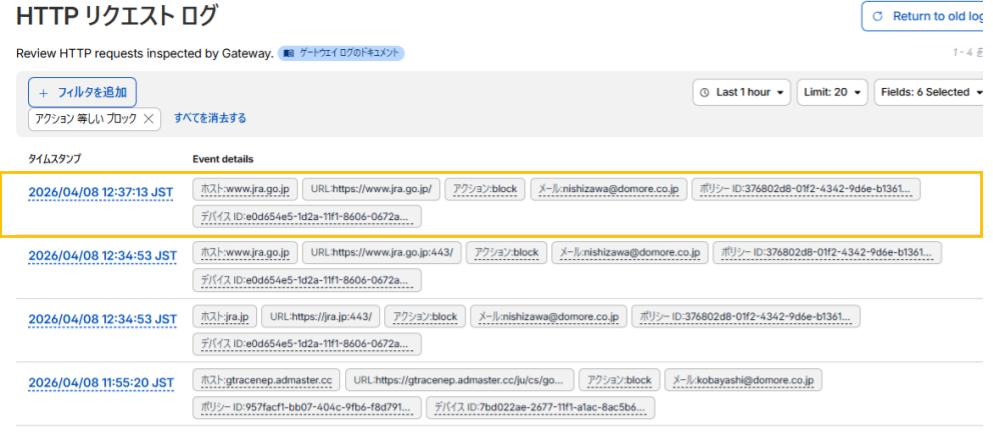

ログでの監視

ログを見ることで、ブロックの詳細状況がわかります。

また、このようにログを確認したうえで、望ましくないブロック、つまりブロックをさせずに許可したい場合も柔軟に設定が可能です。

Web表示スピード改善・セキュリティ対策のCloudflare

導入のご相談だけでなく、運用フェーズでのサポートも承ります。

DDoS攻撃や悪質なBot(ボット)からのアクセスを防ぎたい方、WAF機能やプランの詳細を知りたい方、

国内エンジニアによる安心の運用サポートをご希望の方も、ぜひお気軽にお問い合わせください。